随着数据成为数字经济时代最核心的资产,数据防泄密(DLP)与文件加密软件已成为企业信息安全体系不可或缺的基石。2025年,市场在合规驱动、技术融合与实战需求的多重影响下,格局进一步明晰。以下为您呈现经过综合评估的推荐品牌榜单及选择要点,并探讨与之配套的信息技术咨询服务的关键作用。

一、2025年数据防泄密加密软件品牌推荐榜单

本榜单基于产品的技术先进性、市场占有率、用户口碑、本地化服务能力及对新兴威胁的应对能力等多个维度综合评出,划分为领导者、挑战者与特色领域专家三大阵营。

1. 领导者阵营:综合实力强劲,适用于大型及复杂环境

亿赛通 / 明朝万达:作为国内数据安全领域的长期领导者,其产品线完整,尤其在电子文档安全与管理领域根基深厚。其加密与DLP解决方案与国内各类业务系统、OA集成经验丰富,合规性设计突出,深受政府、科研院所及大型国企信赖。

IP-guard(溢信科技):以终端安全管理为切入点,构建了涵盖文档透明加密、全生命周期DLP、行为审计的完整产品矩阵。其优势在于部署灵活、管控颗粒度细,在制造业、高科技企业及知识密集型企业中应用广泛,性价比受到市场认可。

深信服:凭借在网络安全领域的全线能力,其数据安全解决方案(包括文档加密与DLP)能够与网络、云、终端安全深度协同,实现“立体防护”。特别适合已采用深信服基础架构的用户,实现安全能力的统一管理与策略联动。

国际品牌:Microsoft Purview & McAfee MVISION

* Microsoft Purview:对于深度采用Microsoft 365生态的企业而言,它是天然的选择。其数据分类、标签保护、DLP策略能无缝融入Teams、SharePoint、OneDrive等工作流,云端管理与集成优势明显。

- McAfee MVISION:作为老牌安全厂商,其在端点DLP和云数据安全方面技术积累深厚,尤其适合需要统一管理本地与多云数据安全策略的跨国企业或大型机构。

2. 挑战者与创新者阵营:技术新颖,聚焦特定优势

华途信息:专注于文档安全与数据防泄密,其透明加密技术稳定,在金融、设计行业有较多落地案例。产品注重易用性与后台管理效率。

数影星球 / 天空卫士:这类厂商在内容智能识别、用户行为分析(UEBA)与内部威胁管控方面投入较多,其DLP引擎在检测精准度和降低误报率上表现突出,适合对内部数据流动有精细化管控需求的企业。

* 云与SaaS化新锐:随着办公全面上云,一批提供轻量化、SaaS化数据加密与防泄密服务的厂商正在崛起。它们部署快捷,通常按需订阅,特别适合成长型科技企业、远程办公团队,能与Slack、飞书、钉钉等现代办公平台较好融合。

3. 特色领域专家:深耕垂直行业,解决方案专业

* 在工业设计(CAD/CAM/CAE)、芯片设计、影视制作等特定领域,存在一些专注于该行业文件格式(如二维/三维图纸、源代码、大型媒体文件)深度加密与协作流程保护的专业厂商。它们的价值在于对专业软件的支持无冲突,且能适配独特的工作流。

二、文件加密软件哪个好用?关键选择维度

“好用”的标准因组织而异,但核心可围绕以下几点评估:

- 加密强度与模式:是否支持国际/国密算法?是强制透明加密还是可选的半透明/外发加密?能否实现“内部自由、外发受控”?

- 兼容性与稳定性:是否与您的操作系统(包括国产化系统)、业务软件(如PDM/ERP/OA)、专业设计软件完全兼容且运行稳定?这是保证业务顺畅的前提。

- 管理效能:管理控制台是否直观?策略部署是否灵活、精准(可到用户/组/部门/文件类型)?密钥管理是否安全便捷?

- 审计与响应:是否提供完整、可视化的数据流转审计日志?发生泄密事件时,能否快速追溯并响应(如阻断、告警)?

- 部署与维护成本:是纯软件、软硬一体还是SaaS服务?总体拥有成本(TCO)如何?对现有网络和性能影响多大?

- 厂商服务能力:是否具备及时、专业的本地化技术支持与应急响应团队?

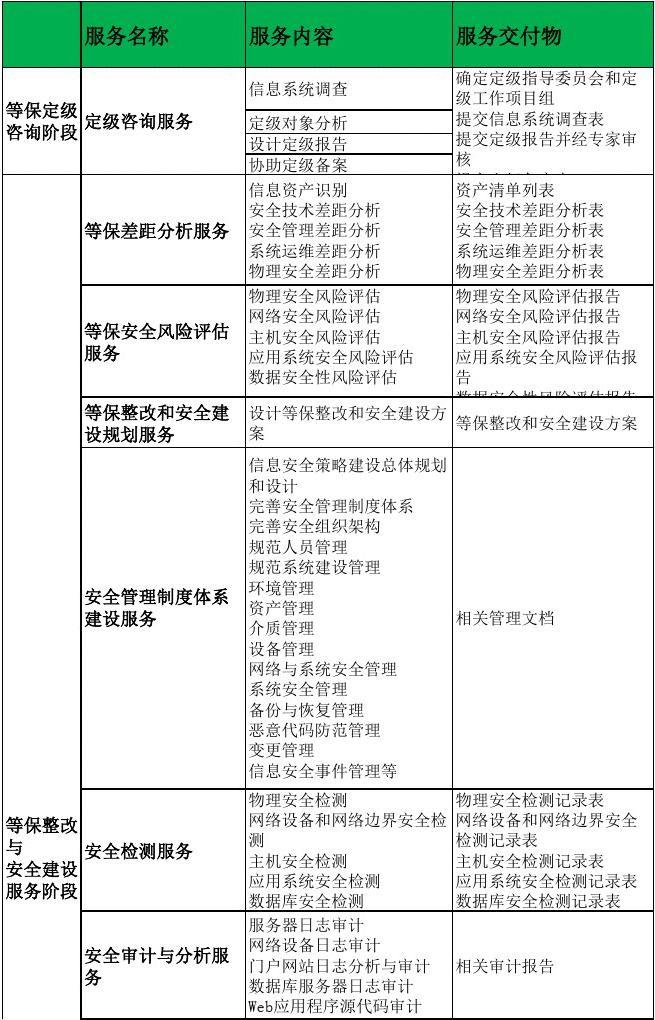

三、信息技术咨询服务:成功部署的“导航仪”

选择优秀的软件只是第一步,成功落地并发挥价值离不开专业的信息技术咨询服务。优质的服务应涵盖:

- 现状诊断与需求分析:咨询顾问通过访谈、调研,帮助您厘清核心数据资产、主要泄密风险点、业务流程痛点及合规性要求,避免“为了加密而加密”。

- 方案设计与规划:基于诊断结果,设计分阶段、分部门的实施路径图,平衡安全与效率。明确加密范围、策略(如哪些部门、哪些类型文件需加密)、与其他安全系统的集成方案。

- 试点与全面推广支持:指导在典型部门或业务场景进行小范围试点,验证方案可行性并优化策略,随后制定平滑的全面推广计划,包括数据迁移、用户培训、应急预案等。

- 持续优化与运营服务:数据安全是动态过程。咨询服务应提供长期的策略调优建议、员工安全意识培训、以及定期风险复查,帮助您建立持续改进的数据安全运营体系。

###

2025年的选择,不再仅仅是购买一套加密软件,而是选择一套能够融入业务、持续进化的数据保护体系。建议企业首先明确自身核心需求与约束条件,结合榜单参考,优先邀请2-3家符合预期的厂商进行深度POC测试。务必重视前期与中期的专业咨询服务投入,它将是您规避部署陷阱、最大化投资回报、真正构建内生安全能力的关键保障。